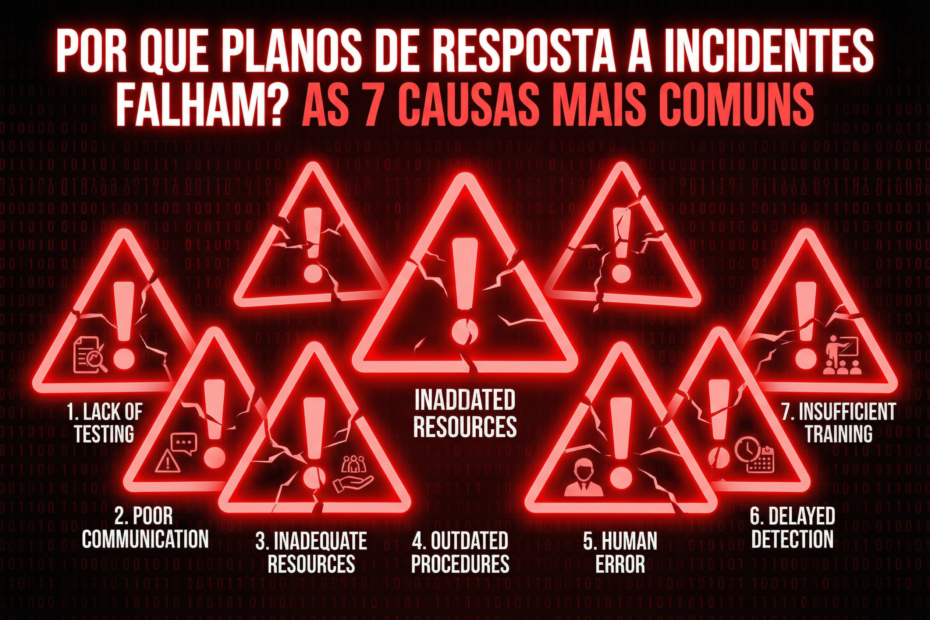

Entenda por que planos de resposta a incidentes falham na prática, conheça as 7 causas mais comuns e veja como corrigir esses erros para fortalecer a segurança e a governança da sua empresa.

A princípio, muitas organizações acreditam que ter um plano de resposta a incidentes documentado já é suficiente para lidar com ataques cibernéticos. No entanto, na prática, incidentes continuam se agravando, impactos aumentam e o tempo de recuperação se estende.

Isso acontece porque, embora o plano exista, ele falha na execução, no alinhamento ou na atualização. Portanto, compreender por que planos de resposta a incidentes falham é essencial para reduzir riscos operacionais, financeiros e reputacionais.

Além disso, em um cenário onde ransomware, vazamentos de dados e ataques de engenharia social evoluem rapidamente, não basta reagir — é preciso estar preparado de forma realista, contínua e mensurável.

Neste guia aprofundado, você vai entender as 7 causas mais comuns de falha em planos de resposta a incidentes, com exemplos práticos, análises técnicas e recomendações aplicáveis, seguindo boas práticas reconhecidas em segurança da informação e governança corporativa.

O que é um plano de resposta a incidentes e por que ele é crítico?

Antes de tudo, um plano de resposta a incidentes é um conjunto estruturado de procedimentos que orienta como a organização deve identificar, conter, erradicar e se recuperar de um incidente de segurança.

Entretanto, quando esse plano é apenas teórico, desatualizado ou desconhecido pelas equipes, ele deixa de cumprir sua função principal: reduzir danos e acelerar a recuperação.

Além disso, um plano bem executado contribui para:

-

Continuidade do negócio

-

Conformidade regulatória

-

Redução de perdas financeiras

-

Preservação da reputação

-

Aprendizado organizacional após incidentes

Por outro lado, quando falha, o impacto costuma ser exponencial.

1. Falta de testes e simulações regulares

Primeiramente, um dos erros mais recorrentes é não testar o plano de resposta a incidentes de forma periódica.

Embora o documento exista, muitas empresas nunca realizaram simulações reais, como exercícios de mesa ou testes técnicos controlados.

Consequentemente, quando um incidente acontece, surgem problemas como:

-

Dúvidas sobre responsabilidades

-

Atrasos na tomada de decisão

-

Comunicação confusa entre áreas

-

Ações fora da ordem correta

Além disso, sem testes, falhas ocultas permanecem invisíveis até o pior momento possível.

Boa prática:

Realizar simulações semestrais ou trimestrais, variando os cenários (ransomware, vazamento interno, falha de fornecedor, ataque externo).

2. Papéis e responsabilidades mal definidos

Em segundo lugar, muitos planos falham porque não deixam claro quem faz o quê durante um incidente.

Frequentemente, há descrições genéricas como “equipe de TI” ou “segurança da informação”, sem responsáveis nomeados ou substitutos definidos.

Como resultado:

-

Decisões críticas ficam paralisadas

-

Atividades se sobrepõem

-

A comunicação se fragmenta

-

O tempo de resposta aumenta

Além disso, a ausência de liderança clara compromete a coordenação geral da resposta.

Boa prática:

Definir funções específicas, responsáveis diretos, suplentes e canais formais de escalonamento.

3. Comunicação ineficiente durante o incidente

Outro fator decisivo é a falha na comunicação, tanto interna quanto externa.

Muitas organizações não planejam como comunicar:

-

Para colaboradores

-

Para diretoria

-

Para clientes e parceiros

-

Para áreas jurídica e compliance

Consequentemente, surgem mensagens contraditórias, atrasos ou até divulgações inadequadas que ampliam o impacto reputacional.

Além disso, a pressão do incidente tende a agravar ruídos já existentes.

Boa prática:

Incluir no plano modelos de comunicação, responsáveis por aprovações e critérios claros sobre o que pode ou não ser divulgado.

4. Plano desatualizado e desconectado da realidade

Com o tempo, infraestruturas mudam, sistemas são substituídos e equipes se renovam. Entretanto, muitos planos de resposta a incidentes permanecem os mesmos por anos.

Como consequência:

-

Contatos não existem mais

-

Tecnologias citadas já foram descontinuadas

-

Fornecedores mudaram

-

Novos riscos não foram mapeados

Portanto, o plano deixa de refletir o ambiente real da organização.

Boa prática:

Revisar o plano sempre que houver mudanças relevantes e, no mínimo, uma vez por ano.

5. Falta de treinamento das equipes envolvidas

Mesmo com um plano bem estruturado, ele falha se as pessoas não sabem como aplicá-lo.

Em muitos casos, apenas a área de segurança conhece o documento, enquanto outras áreas críticas ficam de fora, como:

-

Jurídico

-

Comunicação

-

Recursos humanos

-

Liderança executiva

Além disso, a rotatividade de profissionais agrava o problema quando não há capacitação contínua.

Boa prática:

Promover treinamentos regulares, com linguagem acessível, exemplos práticos e alinhamento entre áreas técnicas e não técnicas.

6. Dependência excessiva de ferramentas, sem processos claros

Ferramentas de segurança são essenciais. No entanto, confiar apenas nelas, sem processos bem definidos, é um erro comum.

Soluções de monitoramento, detecção e resposta ajudam, mas não substituem:

-

Decisão humana

-

Avaliação de contexto

-

Coordenação entre áreas

-

Priorização de riscos

Consequentemente, alertas são ignorados ou mal interpretados, enquanto ações críticas atrasam.

Boa prática:

Integrar ferramentas a fluxos de decisão claros, com critérios objetivos para escalonamento e resposta.

7. Ausência de análise pós-incidente e melhoria contínua

Por fim, muitos planos falham porque não evoluem após um incidente real.

Após a normalização, a organização simplesmente “segue em frente”, sem analisar:

-

O que funcionou

-

O que falhou

-

Onde houve atraso

-

Quais decisões foram inadequadas

Sem esse aprendizado, os mesmos erros tendem a se repetir.

Boa prática:

Realizar revisões pós-incidente estruturadas e atualizar o plano com base nas lições aprendidas.

Visão comparativa: plano teórico vs. plano eficaz

| Aspecto | Plano ineficaz | Plano eficaz |

|---|---|---|

| Testes | Nunca testado | Simulações regulares |

| Responsabilidades | Genéricas | Claras e documentadas |

| Comunicação | Improvisada | Planejada e validada |

| Atualização | Rara ou inexistente | Contínua |

| Treinamento | Pontual ou inexistente | Frequente e multidisciplinar |

| Aprendizado pós-incidente | Ignorado | Formalizado e aplicado |

Como fortalecer seu plano de resposta a incidentes na prática

Para transformar um plano frágil em um ativo estratégico, considere estas ações:

-

Envolva a liderança desde a concepção

-

Integre segurança à estratégia de negócios

-

Documente decisões, não apenas procedimentos

-

Priorize clareza, não excesso de detalhes

-

Trate incidentes como oportunidades de melhoria

Além disso, alinhar o plano a frameworks reconhecidos de governança e segurança ajuda a manter consistência e maturidade ao longo do tempo.

Conclusão: planos não falham sozinhos — a execução é o fator decisivo

Em resumo, planos de resposta a incidentes falham não por falta de intenção, mas por falhas humanas, organizacionais e processuais.

Embora a tecnologia seja importante, o verdadeiro diferencial está em pessoas treinadas, processos claros e aprendizado contínuo.

Portanto, se sua organização já possui um plano, o próximo passo não é apenas revisá-lo no papel, mas validá-lo na prática. E, se ainda não possui, o melhor momento para começar é antes do próximo incidente — não depois.

Perguntas e respostas sobre falhas em planos de resposta a incidentes

Por que planos de resposta a incidentes falham?

Na maioria dos casos, falham por falta de testes práticos, comunicação ineficiente, ausência de treinamento e planos que não refletem a realidade atual da organização.

A ausência de simulações compromete a resposta?

Sim. Sem testes, equipes não sabem como agir sob pressão, o que aumenta o tempo de resposta e o impacto do incidente.

Quais áreas devem participar do plano?

Além da segurança e TI, jurídico, comunicação, compliance e liderança executiva precisam estar envolvidos para decisões rápidas e alinhadas.

Com que frequência o plano deve ser atualizado?

Sempre que houver mudanças relevantes e, no mínimo, uma vez por ano para manter alinhamento com riscos e infraestrutura.

Ferramentas de segurança são suficientes?

Não. Elas apoiam a resposta, mas não substituem processos claros, responsabilidades definidas e tomada de decisão humana.

Por que a análise pós-incidente é importante?

Porque permite corrigir falhas, aprimorar processos e fortalecer o plano para incidentes futuros.

A 3M Digital Arte é um portal dedicado a oferecer informações confiáveis sobre arte digital, design gráfico, criação visual, ferramentas criativas e tendências do universo digital. Nosso conteúdo é produzido com base em fontes atualizadas, referências do mercado criativo, práticas profissionais e análise técnica, sempre com foco em clareza, precisão e utilidade para o leitor.

Trabalhamos para transformar informações técnicas — como softwares de design, técnicas de ilustração, identidade visual, branding, motion, inteligência artificial aplicada à arte e processos criativos — em orientações acessíveis e bem organizadas, ajudando criadores, designers e entusiastas a evoluírem com mais segurança e consciência.

Nosso compromisso é entregar conteúdo informativo, imparcial e de alto valor, apoiando profissionais e iniciantes em todas as etapas do processo criativo, da ideia inicial à execução final, sempre respeitando boas práticas, ética digital e evolução constante do mercado.